- Регистрация

- 23 Янв 2019

- Сообщения

- 1,351

- Баллы

- 0

- Общие продажи

- 0$

- Общие покупки

- 0$

Обратите внимание, пользователь заблокирован на форуме. Не рекомендуется проводить сделки.

Что такое хеш?

Если коротко, то криптографическая хеш-функция, чаще называемая просто хешем, — это математический алгоритм, преобразовывающий произвольный массив данных в состоящую из букв и цифр строку фиксированной длины.

Как работает хеш?

Например, Brian после преобразования хеш-функцией SHA-1 (одной из самых распространенных наряду с MD5 и SHA-2) при помощи будет выглядеть так: 75c450c3f963befb912ee79f0b63e563652780f0. Как вам скажет, наверное, любой другой Брайан, данное имя нередко пишут с ошибкой, что в итоге превращает его в слово brain (мозг). Так вот, если снова воспользоваться алгоритмом SHA-1, то слово Brain трансформируется в строку 97fb724268c2de1e6432d3816239463a6aaf8450.

Как видите, результаты значительно отличаются друг от друга, даже несмотря на то, что разница заключается лишь в последовательности написания двух гласных. Более того, если я преобразую тем же алгоритмом brain, но написанное уже со строчной буквы, то результат все равно не будет иметь ничего общего с двумя предыдущими: 8b9248a4e0b64bbccf82e7723a3734279bf9bbc4.

Впрочем, кое-что общее у них все же есть: каждая строка имеет длину ровно 40 символов. Казалось бы, ничего удивительного, ведь все введенные мною слова также имели одинаковую длину — 5 букв. Однако если вы захешируете весь предыдущий абзац целиком, то все равно получите последовательность, состоящую ровно из 40 символов: 1f5c495a09eaf47461cee6dcba86b4c0c7266bb7. То есть весь текст, включая пробелы, были ужаты до строки той же длины, что и пятибуквенное слово.

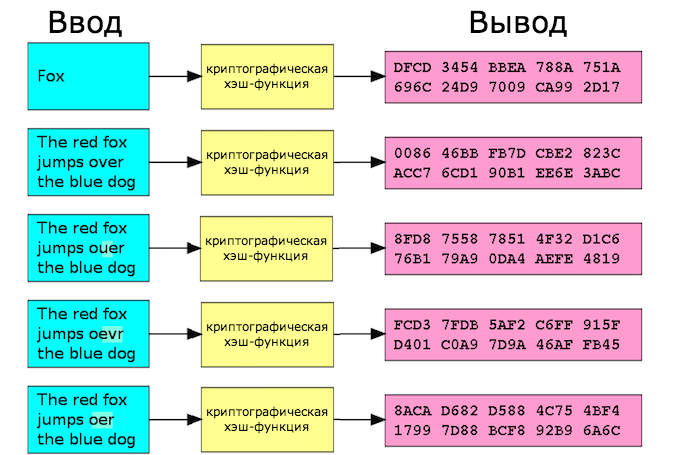

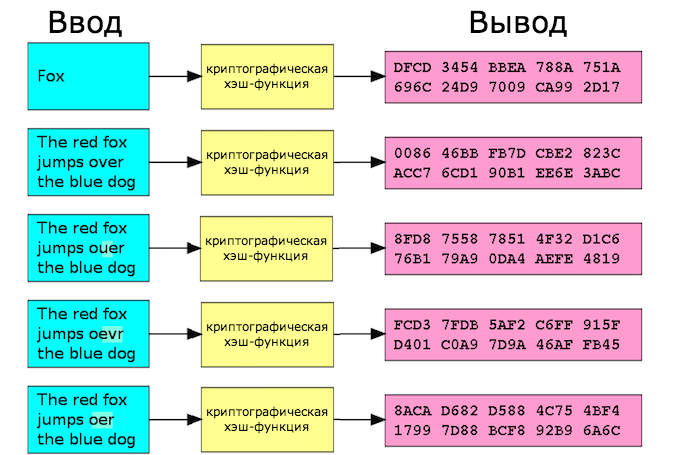

Вот как это выглядит, если изобразить все вышесказанное в виде схемы:

Для чего используется хеш?

1) Простые хэш-функции (не надежные, но быстро рассчитываемые) применяются при проверке целостности передачи пакетов по протоколу TCP/IP (это основной стек протоколов интернете).

2) Похожая схема используется и в технологии блокчейн, где хеш выступает гарантией целостности цепочки транзакций (платежей) и защищает ее от несанкционированных изменений.

3) Более сложные хеш-функции используются в криптографии. Главное условие для них — невозможность по конечному результату (хэшу) вычислить начальный (массив данных, который обработали данной хеш-функцией).

4) Так же хеширование используется в технологии электронной цифровой подписи.

5) Для доступа к сайтам и серверам по логину и паролю тоже часто используют хеширование. (Будет отдельная статья)

6)Проверка целостности файла. При изменении даже одной буквы в файле хеш-функция будет отличаться. Вы наверняка хоть раз видели при скачивание файла что-то подобное

CRC32: 7438E546

MD5: DE3BAC46D80E77ADCE8E379F682332EB

SHA-1: 332B317FB97126B0F79F7AF5786EBC51E5CC82CF

это и есть хеш-функция разных алгоритмов, по которым можно проверить, что файл оригинальный, это еще часто называют контрольными суммами.

7)Хеш позволяет ловить вирусы (да, и такое возможно)

Итог

Надеюсь, что статья вышла понятной и когда в следующий раз ты увидишь подобные символы, то ты будешь знать что это такое.

Если коротко, то криптографическая хеш-функция, чаще называемая просто хешем, — это математический алгоритм, преобразовывающий произвольный массив данных в состоящую из букв и цифр строку фиксированной длины.

Как работает хеш?

Например, Brian после преобразования хеш-функцией SHA-1 (одной из самых распространенных наряду с MD5 и SHA-2) при помощи будет выглядеть так: 75c450c3f963befb912ee79f0b63e563652780f0. Как вам скажет, наверное, любой другой Брайан, данное имя нередко пишут с ошибкой, что в итоге превращает его в слово brain (мозг). Так вот, если снова воспользоваться алгоритмом SHA-1, то слово Brain трансформируется в строку 97fb724268c2de1e6432d3816239463a6aaf8450.

Как видите, результаты значительно отличаются друг от друга, даже несмотря на то, что разница заключается лишь в последовательности написания двух гласных. Более того, если я преобразую тем же алгоритмом brain, но написанное уже со строчной буквы, то результат все равно не будет иметь ничего общего с двумя предыдущими: 8b9248a4e0b64bbccf82e7723a3734279bf9bbc4.

Впрочем, кое-что общее у них все же есть: каждая строка имеет длину ровно 40 символов. Казалось бы, ничего удивительного, ведь все введенные мною слова также имели одинаковую длину — 5 букв. Однако если вы захешируете весь предыдущий абзац целиком, то все равно получите последовательность, состоящую ровно из 40 символов: 1f5c495a09eaf47461cee6dcba86b4c0c7266bb7. То есть весь текст, включая пробелы, были ужаты до строки той же длины, что и пятибуквенное слово.

Вот как это выглядит, если изобразить все вышесказанное в виде схемы:

Для чего используется хеш?

1) Простые хэш-функции (не надежные, но быстро рассчитываемые) применяются при проверке целостности передачи пакетов по протоколу TCP/IP (это основной стек протоколов интернете).

2) Похожая схема используется и в технологии блокчейн, где хеш выступает гарантией целостности цепочки транзакций (платежей) и защищает ее от несанкционированных изменений.

3) Более сложные хеш-функции используются в криптографии. Главное условие для них — невозможность по конечному результату (хэшу) вычислить начальный (массив данных, который обработали данной хеш-функцией).

4) Так же хеширование используется в технологии электронной цифровой подписи.

5) Для доступа к сайтам и серверам по логину и паролю тоже часто используют хеширование. (Будет отдельная статья)

6)Проверка целостности файла. При изменении даже одной буквы в файле хеш-функция будет отличаться. Вы наверняка хоть раз видели при скачивание файла что-то подобное

CRC32: 7438E546

MD5: DE3BAC46D80E77ADCE8E379F682332EB

SHA-1: 332B317FB97126B0F79F7AF5786EBC51E5CC82CF

это и есть хеш-функция разных алгоритмов, по которым можно проверить, что файл оригинальный, это еще часто называют контрольными суммами.

7)Хеш позволяет ловить вирусы (да, и такое возможно)

Итог

Надеюсь, что статья вышла понятной и когда в следующий раз ты увидишь подобные символы, то ты будешь знать что это такое.