- Регистрация

- 23 Янв 2019

- Сообщения

- 1,351

- Баллы

- 0

- Общие продажи

- 0$

- Общие покупки

- 0$

Обратите внимание, пользователь заблокирован на форуме. Не рекомендуется проводить сделки.

Важная теория

Деанонимизация - однозначная привязка отдельно взятого пользователя анонимного форума к реальной личности. Виды практикуемые и известные в настоящее время. Добровольная - При добровольной деанонимизации человек сам рассказывает о своих анонимных подвигах. Обычно происходит это вследствие тщеславия, скудоумия, ФГМ, ЧСВ или незнания возможно негативных последствий в виде критики или откровенного слива сажи.

Деанонимизация административными методами предполагает отправку запроса хостинг-провайдеру с просьбой предоставить данные о подключениях к серверу. В случае, если используется несколько звеньев, например, несколько VPN, запросы отправляются последовательно каждому хостинг-провайдеру, начиная с последнего. В итоге удается выйти на первое звено в связке, к которому пользователь подключается со своего IP-адреса. Деанонимизация вредоносным ПО предполагает отправку вредоносной программы, которая, попав на компьютер жертвы, передает информацию о нем на управляющий сервер. Передаваемая информация включает и подлинный IP-адрес жертвы. Вредоносная программа может быть замаскирована под программу, картинку, документ или иной файл. Данное программное обеспечение активно закупают как правоохранительные органы, так и спецслужбы различных стран, его же активно используют и злоумышленники для сбора данных о жертве.

Тайминг-атаки имеют массу разновидностей. Чтобы было проще понять, что такое тайминг-атака, представьте себе множество перепутанных шлангов, из которых льется вода, и один выключатель. Как понять, к какому шлангу относится этот выключатель? Вы просто на пару секунд отключаете им воду, где струя ненадолго ослабнет,тот шланг и ведет к выключателю.

Деанонимизация путем эксплуатирования уязвимостей предполагает обнаружение уязвимости в одном из элементов связки. В некоторых связках уязвимость одного элемента непременно приведет к деанонимизации пользователя, другие связки устойчивы к данному способу.

Деанонимизация путем эксплуатирования уязвимости веб-браузера предполагает переход пользователя по ссылке. Обычный сайт уводит IP-адрес конечного звена цепочки, обеспечивающей анонимность. Однако в этом случае в результате перехода владельцу ресурса станет известен подлинный IP-адрес жертвы. Это возможно из-за уязвимостей веб-браузеров, которые постоянно обнаруживают и закрывают.

Мы разместили этот путь деанонимизации последним, хотя на сегодняшний день именно он остается самым распространенным. Популярность его обусловлена высокой эффективностью и простотой реализации, ведь заставить жертву перейти по ссылке гораздо проще, нежели убедить открыть файл.

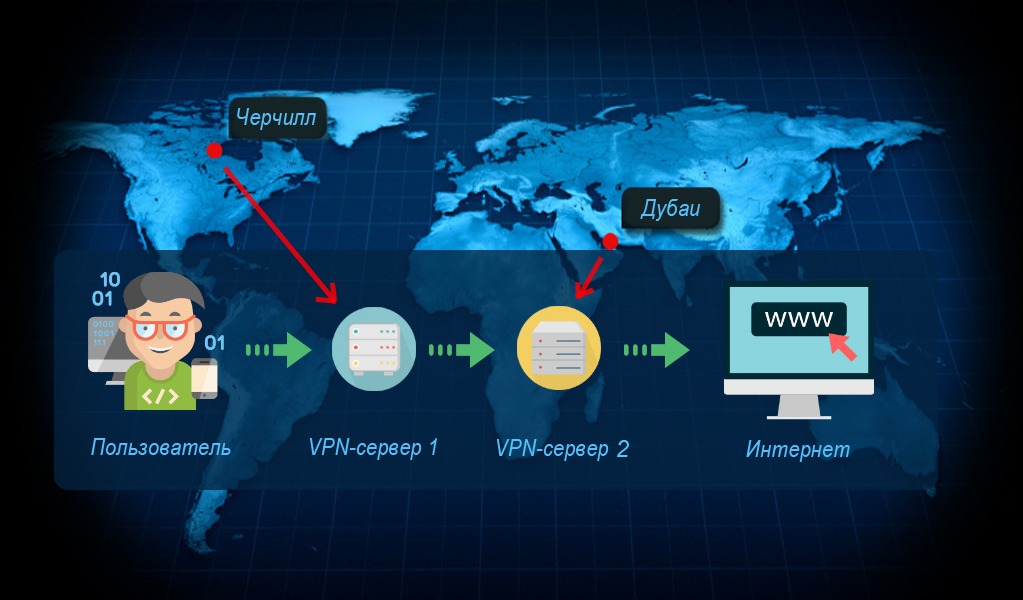

Базовая анонимность (double/tripple/quadro vpn)

Схемы сохранения анонимности в сети

TOR

Схемы сохранения анонимности в сети

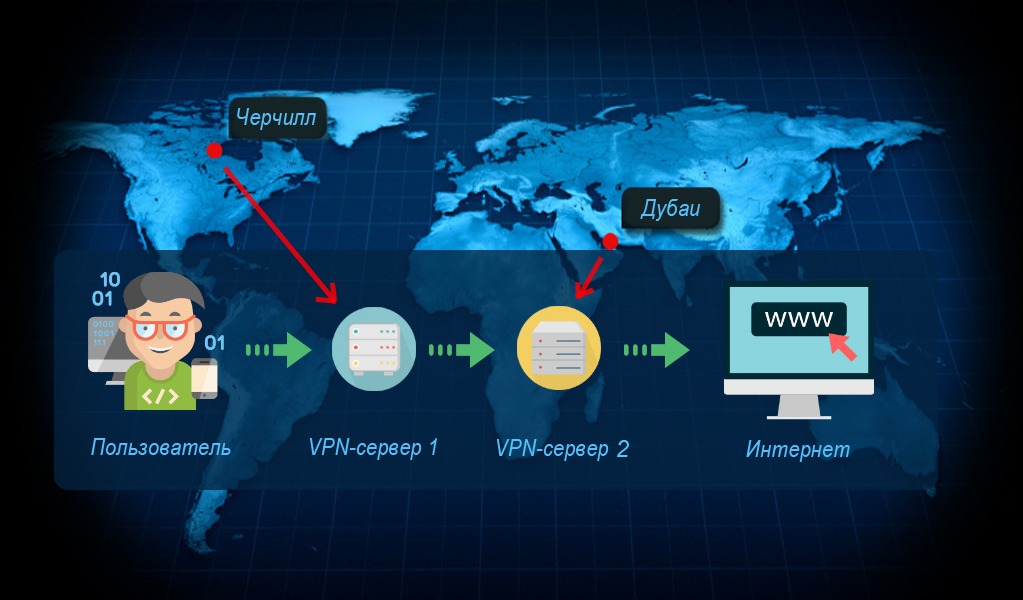

Vpn - удаленный рабочий стол - Vpn

Схема сохранения анонимности в сети.

Vpn-удаленный рабочий стол-Тор

Схема сохранения анонимности в сети

Деанонимизация - однозначная привязка отдельно взятого пользователя анонимного форума к реальной личности. Виды практикуемые и известные в настоящее время. Добровольная - При добровольной деанонимизации человек сам рассказывает о своих анонимных подвигах. Обычно происходит это вследствие тщеславия, скудоумия, ФГМ, ЧСВ или незнания возможно негативных последствий в виде критики или откровенного слива сажи.

Деанонимизация административными методами предполагает отправку запроса хостинг-провайдеру с просьбой предоставить данные о подключениях к серверу. В случае, если используется несколько звеньев, например, несколько VPN, запросы отправляются последовательно каждому хостинг-провайдеру, начиная с последнего. В итоге удается выйти на первое звено в связке, к которому пользователь подключается со своего IP-адреса. Деанонимизация вредоносным ПО предполагает отправку вредоносной программы, которая, попав на компьютер жертвы, передает информацию о нем на управляющий сервер. Передаваемая информация включает и подлинный IP-адрес жертвы. Вредоносная программа может быть замаскирована под программу, картинку, документ или иной файл. Данное программное обеспечение активно закупают как правоохранительные органы, так и спецслужбы различных стран, его же активно используют и злоумышленники для сбора данных о жертве.

Тайминг-атаки имеют массу разновидностей. Чтобы было проще понять, что такое тайминг-атака, представьте себе множество перепутанных шлангов, из которых льется вода, и один выключатель. Как понять, к какому шлангу относится этот выключатель? Вы просто на пару секунд отключаете им воду, где струя ненадолго ослабнет,тот шланг и ведет к выключателю.

Деанонимизация путем эксплуатирования уязвимостей предполагает обнаружение уязвимости в одном из элементов связки. В некоторых связках уязвимость одного элемента непременно приведет к деанонимизации пользователя, другие связки устойчивы к данному способу.

Деанонимизация путем эксплуатирования уязвимости веб-браузера предполагает переход пользователя по ссылке. Обычный сайт уводит IP-адрес конечного звена цепочки, обеспечивающей анонимность. Однако в этом случае в результате перехода владельцу ресурса станет известен подлинный IP-адрес жертвы. Это возможно из-за уязвимостей веб-браузеров, которые постоянно обнаруживают и закрывают.

Мы разместили этот путь деанонимизации последним, хотя на сегодняшний день именно он остается самым распространенным. Популярность его обусловлена высокой эффективностью и простотой реализации, ведь заставить жертву перейти по ссылке гораздо проще, нежели убедить открыть файл.

Базовая анонимность (double/tripple/quadro vpn)

Схемы сохранения анонимности в сети

- Защита от деанонимизации административными методами: средняя

- Защита от активной деанонимизации вредоносным ПО: отсутствует

- Защита от деанонимизации тайминг-атаками: низкая .

- Защита от деанонимизации путем эксплуатирования уязвимостей в элементах связки: отсутствует.

- Защита от деанонимизации путем экслуатирования уязвимостей веб-браузера: отсутствует. Экономичное решение без потери скорости интернет-соединения. Ваш трафик будет надежно зашифрован, а подлинный IP-адрес скрыт от веб-сайтов. Вас не сможет прослушивать не только ваш провайдер, но и спецслужбы вашей страны. Однако, если вас очень захотят найти при наличии административного ресурса и запросов к хостинг-провайдерам, это не составит труда. Кроме того, данная связка практически никак не защищает от активных способов деанонимизации.

TOR

Схемы сохранения анонимности в сети

- Защита от деанонимизации административными методами: высокая

- Защита от активной деанонимизации вредоносным ПО: отсутствует

- Защита от деанонимизации тайминг-атаками: средняя

- Защита от деанонимизации путем эксплуатирования уязвимостей в элементах связки: отсутствует

- Защита от деанонимизации путем экслуатирования уязвимостей веб-браузера: отсутствует

Vpn - удаленный рабочий стол - Vpn

Схема сохранения анонимности в сети.

- Защита от деанонимизации административными методами: средняя

- Защита от активной деанонимизации вредоносным ПО: высокая

- Защита от деанонимизации тайминг-атаками: высокая

- Защита от деанонимизации путем эксплуатирования уязвимостей в элементах связки: средняя

- Защита от деанонимизации путем экслуатирования уязвимостей веб-браузера: высокая

Полноценная анонимность практически недостижима без использования удаленного рабочего стола. Удаленный рабочий стол служит надежным барьером против активных способов деанонимизации. Данная связка обеспечивает отличную скорость, однако уязвима к деанонимизации административными методами. Как правило, ее берут вместе с Tor, но Tor отключают, когда высокая скорость нужна больше высокой анонимности.

Vpn-удаленный рабочий стол-Тор

Схема сохранения анонимности в сети

- Защита от деанонимизации административными методами: высокая

- Защита от активной деанонимизации вредоносным ПО: высокая

- Защита от деанонимизации тайминг-атаками: высокая

- Защита от деанонимизации путем эксплуатирования уязвимостей в элементах связки: высокая

- Защита от деанонимизации путем эксплуатирования уязвимостей веб-браузера: высокая

К любой схеме в конце можно добавить proxy для регулярной смены IP-адреса.